Evaluación de Riesgos

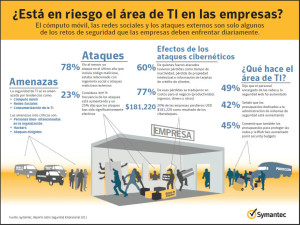

El análisis de riesgos supone más que el hecho de calcular la posibilidad de que ocurran cosas negativas.

- Se debe poder obtener una evaluación económica del impacto de estos sucesos. Este valor se podrá utilizar para contrastar el costo de la protección de la información en análisis, versus el costo de volverla a producir (reproducir).

- Se debe tener en cuenta la probabilidad que sucedan cada uno de los problemas posibles. De esta forma se pueden priorizar los problemas y su coste potencial desarrollando un plan de acción adecuado.

- Se debe conocer qué se quiere proteger, dónde y cómo, asegurando que con los costos en los que se incurren se obtengan beneficios efectivos. Para esto se deberá identificar los recursos (hardware, software, información, personal, accesorios, etc.) con que se cuenta y las amenazas a las que se está expuesto.

La evaluación de riesgos y presentación de respuestas debe prepararse de forma personalizada para cada organización; pero se puede presupone algunas preguntas que ayudan en la identificación de lo anteriormente expuesto (1):

- «¿Qué puede ir mal?»

- «¿Con qué frecuencia puede ocurrir?»

- «¿Cuáles serían sus consecuencias?»

- «¿Qué fiabilidad tienen las respuestas a las tres primeras preguntas?»

- «¿Se está preparado para abrir las puertas del negocio sin sistemas, por un día, una semana, cuanto tiempo?»

- «¿Cuál es el costo de una hora sin procesar, un día, una semana…?»

- «¿Cuánto, tiempo se puede estar off-line sin que los clientes se vayan a la competencia?»

- «¿Se tiene forma de detectar a un empleado deshonesto en el sistema?»

- «¿Se tiene control sobre las operaciones de los distintos sistemas?»

- «¿Cuantas personas dentro de la empresa, (sin considerar su honestidad), están en condiciones de inhibir el procesamiento de datos?»

- «¿A que se llama información confidencial y/o sensitiva?»

- «¿La información confidencial y sensitiva permanece así en los sistemas?»

- «¿La seguridad actual cubre los tipos de ataques existentes y está preparada para adecuarse a los avances tecnológicos esperados?»

- «¿A quien se le permite usar que recurso?»

- «¿Quién es el propietario del recurso? y ¿quién es el usuario con mayores privilegios sobre ese recurso?»

- «¿Cuáles serán los privilegios y responsabilidades del Administrador vs. la del usuario?»

- «¿Cómo se actuará si la seguridad es violada?»

Una vez obtenida la lista de cada uno de los riesgos se efectuará un resumen del tipo:

| Tipo de Riesgo | Factor |

|---|---|

| Robo de hardware | Alto |

| Robo de información | Alto |

| Vandalismo | Medio |

| Fallas en los equipos | Medio |

| Virus Informáticos | Medio |

| Equivocaciones | Medio |

| Accesos no autorizados | Medio |

| Fraude | Bajo |

| Fuego | Muy Bajo |

| Terremotos | Muy Bajo |

Según esta tabla habrá que tomar las medidas pertinentes de seguridad para cada caso en particular, cuidando incurrir en los costos necesarios según el factor de riesgo representado.

(1) RFC 1244: Site Security Handbook. J. Reynolds – P. Holbrook. Julio 1991